| Profil utilisateur appliqué | obligatoire, valeurs possibles :

- administrator

- technical

- marketing

- custom

- readOnly

- partnerAdmin

- partner

|

Ajoutez "administrator|accountmanager" pour activer l’autorisation "Account Manager" pour le rôle Administrator.

## FAQ

**Quelle est la durée de session SAML ?**\

1440 secondes.

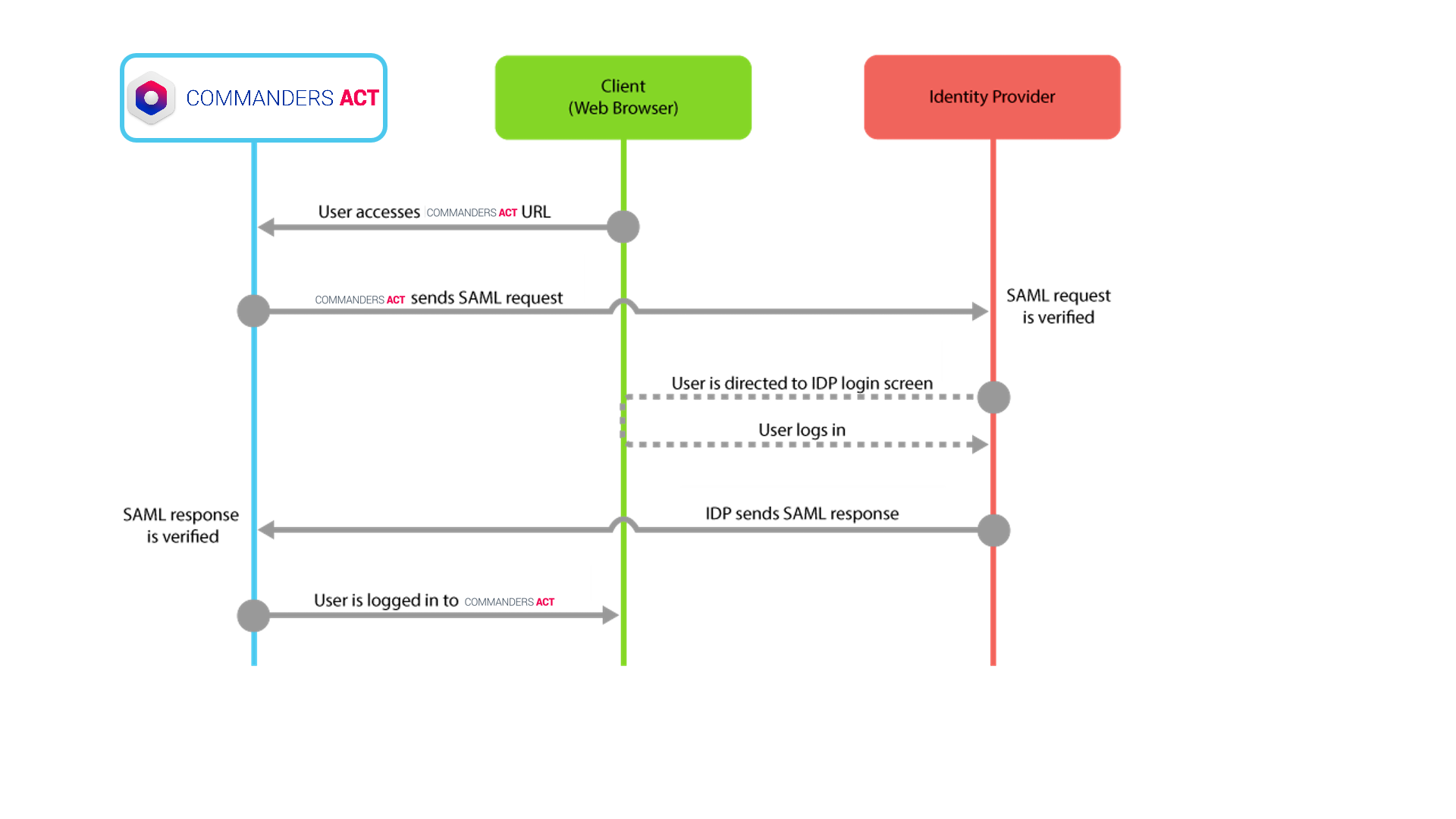

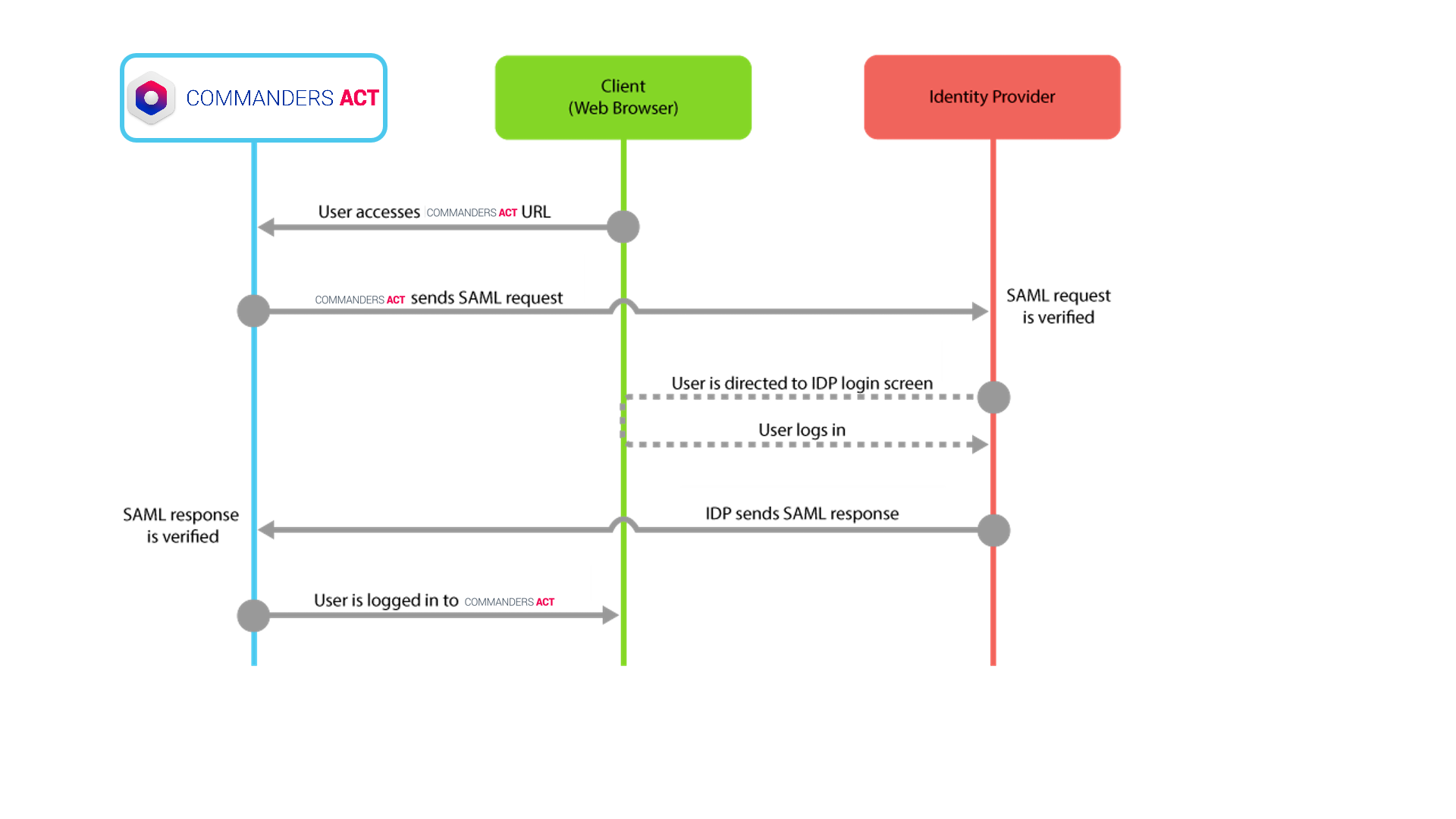

**Quel protocole est utilisé pour le Single Sign-On ?**\

SAML 2.0